身份认证定义:身份认证是指系统通过验证用户所提供的身份凭证,确认其真实身份并决定是否允许其访问资源的过 程,是信息安全体系的首要环节。认证流程通常包括...

2026-01-18 46 安全监控行业报告

近年来,世界各地出现了越来越多的针对不同国家公共和私人机构的供应链攻击。在某些情况下,攻击是由国 家支持的 APT 组织实施的,这些攻击具有区域和全球影响,诸如 SolarWinds 就是此类攻击。除此之外,利用漏洞、 后门等不同形式的攻击针对企业的攻击也越来越多,在近年的软件供应链攻击事件中可见一斑。关于不同类型 的攻击手段,在《软件供应链安全白皮书(2021)》中也有细数,可再次翻阅。 1. 针对国家层面的软件供应链攻击 软件供应链攻击是复杂的,当软件开发或者第三方代码 / 组件的引入缺乏透明度时,便缺乏了对恶意攻击的抵 抗能力。此时,若攻击者通过恶意篡改对供应链展开攻击,一旦攻击成功便容易对“关键基础设施、政府机构” 等造成安全威胁,如进行间谍行动窃取国家机密等,对一个国家的危害是巨大的。如 2017 年的 NotPetya 攻击, 该攻击使银行、商业、公用事业和物流瘫痪,在全球造成数十亿美元的损失。

2020 年全球著名的管理软件供 应商 SolarWinds 遭遇国家级 APT 团伙高度复杂的供应链攻击,导致包括美国关键基础设施、军队、政府等在 内的超过 18000 家客户全部受到影响,可任由攻击者操控。此类的攻击仍有很多,不一一详述。 2. 针对企业层面的软件供应链攻击 开源软件(Open Source Software, 简称 OSS)让软件开发模式发生转变,为节省开发时间,众多企业在应用 系统开发中引入了开源软件,使得开源软件被广泛使用。然而,OSS 项目的指数增长增加了潜在的攻击面,并 使审计代码成为更大的挑战。例如,软件开发和源代码管理平台 GitHub 托管的公共存储库的数量从 2009 年 2 月的 4.6 万个激增到 2020 年 1 月的 2800 万个。而且,软件供应链攻击是潜伏的,在软件生命周期的开发和分 发阶段使用恶意软件是难以发现的。在某些情况下,攻击者在软件代码编译和签名之前就插入了恶意软件,将 其嵌入到标准的安全签名之后,从而降低了被反病毒工具检测到的可能性。在其他情况下,攻击者通过软件发 布和升级更新补丁注入恶意代码。从而对企业进行恶意攻击,造成严重危害。 不管是针对国家层面还是企业层面,软件供应链攻击都会带来不可弥补的危害,而且危害一旦发生都是不可逆 的。因此,实现软件供应链安全至关重要。

标签: 安全监控行业报告

相关文章

身份认证定义:身份认证是指系统通过验证用户所提供的身份凭证,确认其真实身份并决定是否允许其访问资源的过 程,是信息安全体系的首要环节。认证流程通常包括...

2026-01-18 46 安全监控行业报告

全球移动智能终端用户量巨大。2023 年 11 月国际电信 联盟(ITU)发布的《2023 年事实与数据》报告显示,全球 10 岁及以上人口中手机拥有...

2025-05-25 76 安全监控行业报告

分布式拒绝服务(Distributed Denial of Service, 简称 DDoS)是指将多台计算机联合起来作为攻击平台,通过 远程连接,利...

2025-05-02 73 安全监控行业报告

2023 年我国安防市场规模究竟是 6,528 亿元还是万亿?据长安事|智安物联网,2023 年 我国安防市场规模约在 6,528 亿元,2014~2...

2024-12-04 130 安全监控行业报告

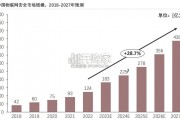

中国物联网安全市场规模的增长,主要得益于以下几个方面的原因。首先, 随着物联网技术的不断普及和应用,越来越多的设备和系统接入到网络中, 这些设备和系统...

2024-11-06 127 安全监控行业报告

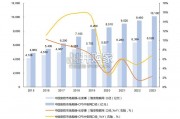

当前态势:2023年中国整体网络安全市场增速持续放缓,网络安全软件和安全服务成为支撑市场增长的主要因素,网络安全硬件 产品营收表现不及预期,网络安全企...

2024-11-05 102 安全监控行业报告

最新留言